Amenințările cibernetice au evoluat ca sistem și rețea și au determinat ca tehnologia de protecție să evolueze pentru a răspunde amenințărilor avansate. BYOD (Bring Your Own Device) devine o regulă, iar rețelele din instituții au început să se deplaseze dincolo de a conecta laptopuri, smartphon-uri și tablete.

Acum când IoT (Internet of Things) este în curs de dezvoltare, aplicațiile aduc noi tipuri de dispozitive în companii, în aproape fiecare industrie. Cu toate acestea, creșterea exponențială a dispozitivelor conectate negarantat prezintă noi vulnerabilități și o suprafață de atac în creștere pentru hackerii în exploatare. În topul provocărilor BYOD, dispozitivele IoT, cum ar fi nodurile senzor wireless, semnalizatoare bazate pe localizare geografică și alte device-uri mici, prezintă o amenințare suplimentară, deoarece multe dintre acestea nu pot susține o suită de soluții de securitate.

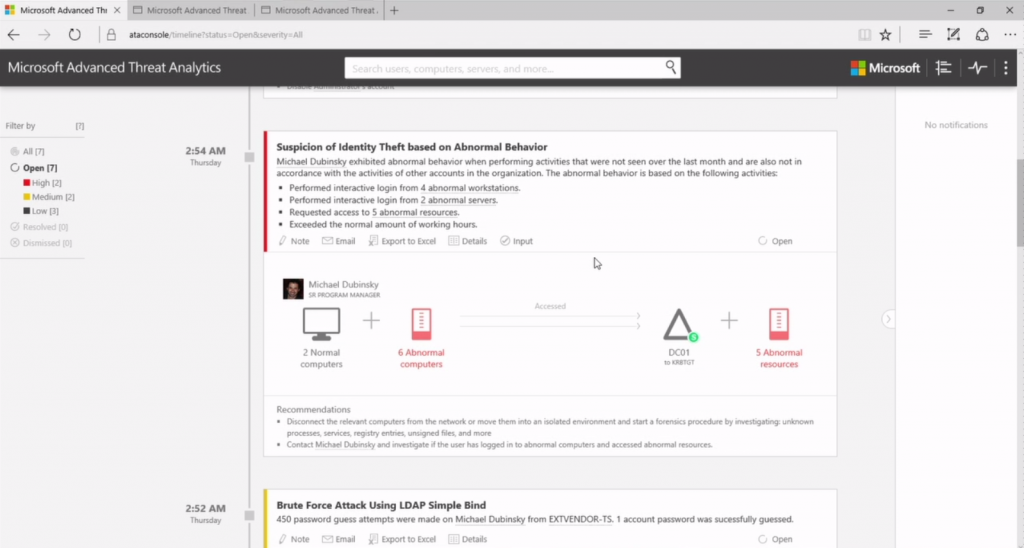

Microsoft promite o mai bună protecție cu noua versiune Advanced Threat Analytics 1.7. lansată în data de 31 august 2016 și oferă o modalitate simplă și rapidă pentru a înțelege ce se întâmplă în cadrul rețelei prin identificarea activității unui utilizator sau dispozitiv suspect și furnizează informații clare și relevante de amenințare printr-o listare simplă a evenimentelor.

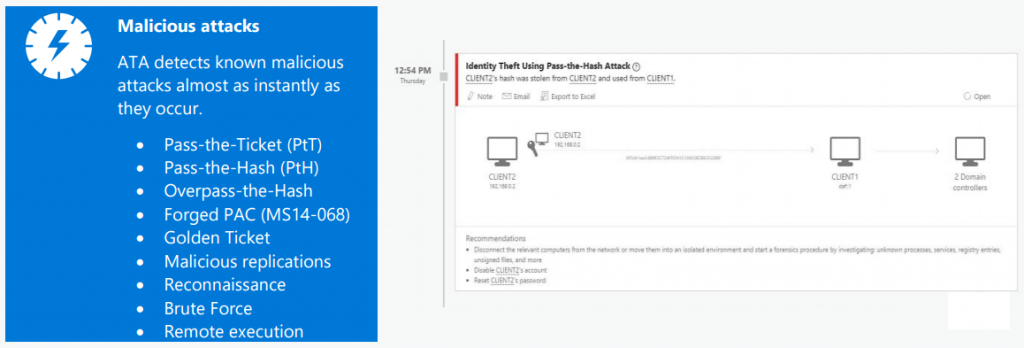

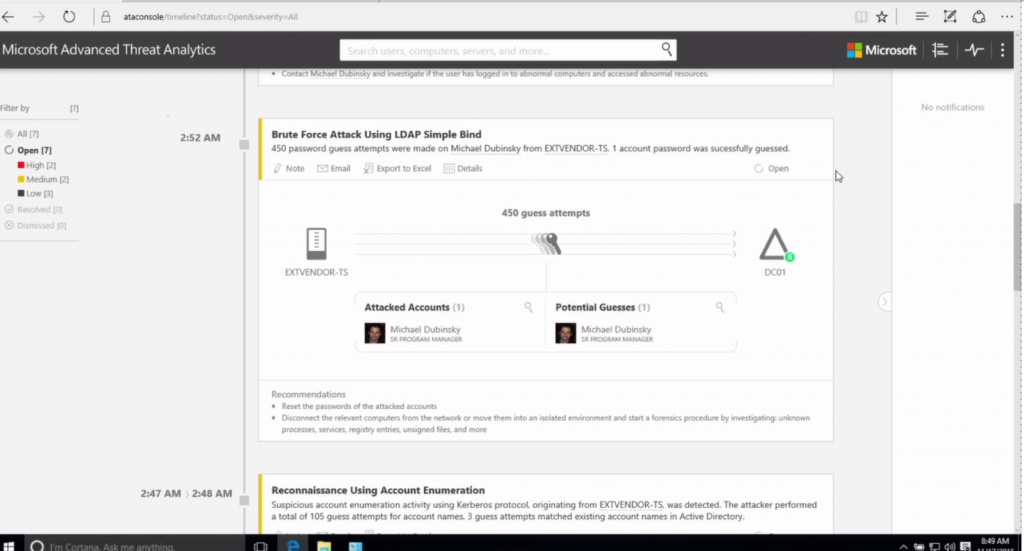

Advanced Threat Analytics 1.7 (ATA) încă își păstrează concentrarea pe noile tactici de investigare, tehnici și proceduri care tind să fie utilizate în mod obișnuit de către atacatori. Mai mult decât atât, fiecare actualizare ATA vine cu un motor îmbunătățit care va duce în cele din urmă la o mai bună detectare a amenințărilor. Noile caracteristici includ detectarea Pass-the-Hash. Pentru a se corela cu comportamentul entității, aceste modele permit ATA să diferențieze atacurile reale Pass-the-Hash de cele false.

În scopul de a detecta atacurile avansate Pass-the-Ticket, ATA ia în considerare corelația între o adresă IP și contul computerului. Acest lucru devine o provocare mai ales atunci când adresele IP se schimbă rapid, fiind si principalul motiv pentru care rezoluția numelui rețelei ATA a fost îmbunătățit în mod semnificativ în scopul de a pune un tab pe fals-pozitiv.

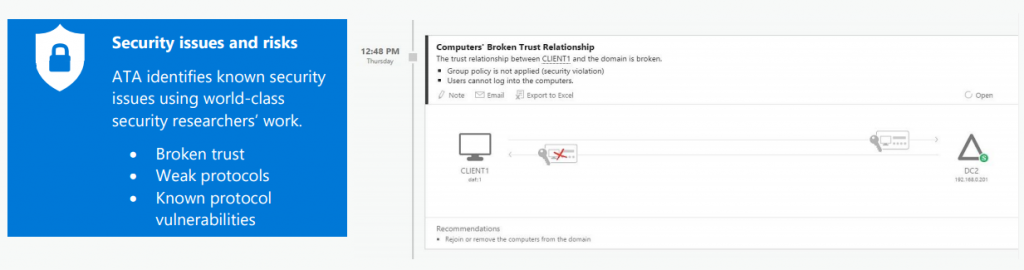

Această versiune ATA este bine echipată pentru a face față tiparelor de protocol suplimentare dubioase, care sunt folosite în prezent în campaniile de atac. Improvizația de detectare a fost desfășurată în protocolul Kerberos.

Nu doar elementele esențiale au fost îmbunătățite de către echipa ATA. Au avut grijă, de asemenea, în a aborda și experiența utilizatorului, care a fost proiectată pentru a gestiona gateway-uri multiple într-un mod mai bun. Prin urmare, a introdus pagina de actualizare Gateway.

În fiecare semestru, mii de noi dispozitive mobile se alătură pentru prima dată unei rețele wireless, ceea ce impune o creștere bruscă a lățimii de bandă. Aplicațiile noi apar foarte rapid, iar amenințările cibernetice sunt tot mai evidente. Trecerea de la a utiliza un „laptop de încredere” la un smartphone intr-un minut, de la o tabletă la alta, de la un eBook la altul, de multe ori folosind mai multe dispozitive împreună, a făcut ca studenții, de exemplu, să fie complet dependenți de accesul Wi-Fi și de Cloud. Ei se așteaptă la conexiuni fiabile și au nevoie de o securitate mai bună și de o aplicare mai inteligentă a prioritizării.